比如:

如果你的查询语句是select * from admin where username="&user&" and password="&pwd&""

那么,如果我的用户名是:1 or 1=1

那么,你的查询语句将会变成:

select * from admin where username=1 or 1=1 and password="&pwd&""

这样你的查询语句就通过了,从而就可以进入你的管理界面。

所以防范的时候需要对用户的输入进行检查。特别式一些特殊字符,比如单引号,双引号,分号,逗号,冒号,连接号等进行转换或者过滤。

需要过滤的特殊字符及字符串有:

net user

xp_cmdshell

/add

exec master.dbo.xp_cmdshell

net localgroup administrators

select

count

Asc

char

mid

:

"

insert

delete from

drop table

update

truncate

from

%

下面关于解决注入式攻击的防范代码,供大家学习参考!

js版的防范SQL注入式攻击代码:

<script language="javascript">

<!--

var url = location.search;

var re=/^\?(.*)(select%20|insert%20|delete%20from%20|count\(|drop%20table|update%20truncate%20|asc\(|mid\(|char\(|xp_cmdshell|exec%20master|net%20localgroup%20administrators|\"|:|net%20user|\|%20or%20)(.*)$/gi;

var e = re.test(url);

if(e) {

alert("地址中含有非法字符~");

location.href="error.asp";

}

//-->

<script>

asp版的防范SQL注入式攻击代码~:

[CODE START]

<%

On Error Resume Next

Dim strTemp

If LCase(Request.ServerVariables("HTTPS")) = "off" Then

strTemp = "http://"

Else

strTemp = "https://"

End If

strTemp = strTemp & Request.ServerVariables("SERVER_NAME")

If Request.ServerVariables("SERVER_PORT") <> 80 Then strTemp = strTemp & ":" & Request.ServerVariables("SERVER_PORT")

strTemp = strTemp & Request.ServerVariables("URL")

If Trim(Request.QueryString) <> "" Then strTemp = strTemp & "?" & Trim(Request.QueryString)

strTemp = LCase(strTemp)

If Instr(strTemp,"select%20") or Instr(strTemp,"insert%20") or Instr(strTemp,"delete%20from") or Instr(strTemp,"count(") or Instr(strTemp,"drop%20table") or Instr(strTemp,"update%20") or Instr(strTemp,"truncate%20") or Instr(strTemp,"asc(") or Instr(strTemp,"mid(") or Instr(strTemp,"char(") or Instr(strTemp,"xp_cmdshell") or Instr(strTemp,"exec%20master") or Instr(strTemp,"net%20localgroup%20administrators") or Instr(strTemp,":") or Instr(strTemp,"net%20user") or Instr(strTemp,"") or Instr(strTemp,"%20or%20") then

Response.Write "<script language=javascript>"

Response.Write "alert(非法地址!!);"

Response.Write "location.href=error.asp;"

Response.Write "<script>"

End If

%>

[CODE END]

C# 检查字符串,防SQL注入攻击

这个例子里暂定为=号和号

bool CheckParams(params object[] args)

{

string[] Lawlesses={"=",""};

if(Lawlesses==null||Lawlesses.Length<=0)return true;

//构造正则表达式,例:Lawlesses是=号和号,则正则表达式为 .*[=}].* (正则表达式相关内容请见MSDN)

//另外,由于我是想做通用而且容易修改的函数,所以多了一步由字符数组到正则表达式,实际使用中,直接写正则表达式亦可;

string str_Regex=".*[";

for(int i=0;i< Lawlesses.Length-1;i++)

str_Regex+=Lawlesses[i]+"|";

str_Regex+=Lawlesses[Lawlesses.Length-1]+"].*";

//

foreach(object arg in args)

{

if(arg is string)//如果是字符串,直接检查

{

if(Regex.Matches(arg.ToString(),str_Regex).Count>0)

return false;

}

else if(arg is ICollection)//如果是一个集合,则检查集合内元素是否字符串,是字符串,就进行检查

{

foreach(object obj in (ICollection)arg)

{

if(obj is string)

{

if(Regex.Matches(obj.ToString(),str_Regex).Count>0)

return false;

}

}

}

}

return true;

填加:

使用Html.Encode避免JavaScript注入攻击

防范SQL注入式攻击

2020-07-15 17:32编程技术网 编程技术

SQL注入式攻击是利用是指利用设计上的漏洞,在目标服务器上运行Sql命令以及进行其他方式的攻击动态生成Sql命令时没有对用户输入的数据进行验证是Sql注入攻击得逞的主要原因。

延伸 · 阅读

- 2022-03-07CSRF攻击是什么?如何防范CSRF攻击?

- 2022-03-02SQL注入篇学习之盲注/宽字节注入

- 2022-01-07微软观察到许多攻击者开始对Log4j漏洞加以利用

- 2022-01-06微软警告:Log4j 漏洞攻击水平仍然很高

- 2021-12-29臭名昭著的恶意软件joker感染超50万台安卓用户

- 2021-12-24用C语言winform编写渗透测试工具实现SQL注入功能

- 编程技术

2021年值得关注的React PDF 库

今天,许多网络应用程序为其用户提供内置的PDF浏览选项。然而,选择一个并不容易,因为它们的功能远远超过显示PDF。在这篇文章中,我将评估5个React的...

- 编程技术

真正聪明的程序员,总有办法不加班

工作效率提升了,就可以少加班了,聪明的程序员,总会有一堆可以提升编码效率的工具?当一种工具满足不了工作需求,就去探索新的,今天纬小创就给...

- 编程技术

让开发效率倍增的 VS Code 插件

今天来分享一些提升开发效率的实用 VS Code 插件!Better Comments 扩展可以帮助我们在代码中创建更人性化的注释,有不同形式和颜色的注释供我们选择。 ...

- 编程技术

用户态 Tcpdump 如何实现抓到内核网络包的?

在网络包的发送和接收过程中,绝大部分的工作都是在内核态完成的。那么问题来了,我们常用的运行在用户态的程序 tcpdump 是那如何实现抓到内核态的包...

- 编程技术

AIOps,SRE工程师手中的利器

AIOps开始成为一种极为重要的站点可靠性工程工具。它能够高效吸纳观察数据、参与数据以及来自第三方工具的数据,判断系统运行状态并保证其处于最佳...

- 编程技术

从Context源码实现谈React性能优化

这篇文章主要介绍Context的实现原理,源码层面掌握React组件的render时机,从而写出高性能的React组件,源码层面了解shouldComponentUpdate、React.memo、PureComponen...

- 编程技术

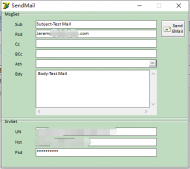

Delphi - Indy idMessage和idSMTP实现邮件的发送

这篇文章主要介绍了Delphi - Indy idMessage和idSMTP实现邮件的发送,本文通过实例代码给大家介绍的非常详细,具有一定的参考借鉴价值,需要的朋友可以参考下...

- 编程技术

简单、好懂的Svelte实现原理

本文会围绕一张流程图和两个Demo讲解,正确的食用方式是用电脑打开本文,跟着流程图、Demo一边看、一边敲、一边学...