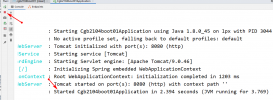

apache shiro 是一个功能强大且灵活的开放源代码安全框架,可以细粒度地处理认证 (authentication),授权 (authorization),会话 (session) 管理和加密 (cryptography) 等企业级应用中常见的安全控制流程。 apache shiro 的首要目标是易于使用和理解。 有时候安全性的流程控制会非常复杂,对开发人员来说是件很头疼的事情,但并不一定如此。 框架就应该尽可能地掩盖复杂性,并公开一个简洁而直观的 api,从而简化开发人员的工作,确保其应用程序安全性。这次我们聊一聊如何在 spring web 应用中使用 shiro 实现权限控制。

功能

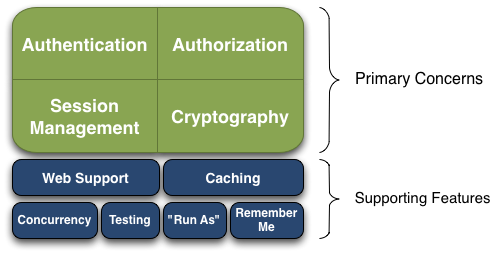

apache shiro 是一个具有许多功能的综合型应用程序安全框架。 下图为 shiro 中的最主要的几个功能:

shiro 的主要目标是“应用安全的四大基石” - 认证,授权,会话管理和加密:

- 身份验证:也就是通常所说的 “登录”,为了证明用户的行为所有者。

- 授权:访问控制的过程,即确定什么用户可以访问哪些内容。

- 会话管理:即使在非 web 应用程序中,也可以管理用户特定的会话,这也是 shiro 的一大亮点。

- 加密技术:使用加密算法保证数据的安全,非常易于使用。

架构

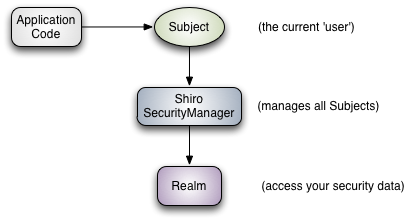

从整体概念上理解,shiro 的体系架构有三个主要的概念:subject (主体,也就是用户),security manager (安全管理器)和 realms (领域)。 下图描述了这些组件之间的关系:

这几大组件可以这样理解:

- subject (主体):主体是当前正在操作的用户的特定数据集合。主体可以是一个人,也可以代表第三方服务,守护进程,定时任务或类似的东西,也就是几乎所有与该应用进行交互的事物。

- security manager (安全管理器):它是 shiro 的体系结构的核心,扮演了类似于一把 “伞” 的角色,它主要负责协调内部的各个组件,形成一张安全网。

- realms (领域):shiro 与应用程序安全数据之间的 “桥梁”。当需要实际与用户帐户等安全相关数据进行交互以执行认证和授权时,shiro 将从 realms 中获取这些数据。

数据准备

在 web 应用中,对安全的控制主要有角色、资源、权限(什么角色能访问什么资源)几个概念,一个用户可以有多个角色,一个角色也可以访问多个资源,也就是角色可以对应多个权限。落实到数据库设计上,我们至少需要建 5 张表:用户表、角色表、资源表、角色-资源表、用户-角色表,这 5 张表的结构如下:

用户表:

| id | username | password |

|---|---|---|

| 1 | 张三 | 123456 |

| 2 | 李四 | 666666 |

| 3 | 王五 | 000000 |

角色表:

| id | rolename |

|---|---|

| 1 | 管理员 |

| 2 | 经理 |

| 3 | 员工 |

资源表:

| id | resname |

|---|---|

| 1 | /user/add |

| 2 | /user/delete |

| 3 | /compony/info |

角色-资源表:

| id | roleid | resid |

|---|---|---|

| 1 | 1 | 1 |

| 2 | 1 | 2 |

| 3 | 2 | 3 |

用户-角色表:

| id | userid | roleid |

|---|---|---|

| 1 | 1 | 1 |

| 2 | 1 | 2 |

| 3 | 1 | 3 |

对应的 pojo 类如下:

|

1

2

3

4

5

6

7

8

9

|

/** * 用户 */public class user { private integer id; private string username; private string password; //getter & setter...} |

|

1

2

3

4

5

6

7

|

/** * 角色 */public class role { private string id; private string rolename;} |

|

1

2

3

4

5

6

7

|

/** * 资源 */public class resource { private string id; private string resname;} |

|

1

2

3

4

5

6

7

8

|

/** * 角色-资源 */public class roleres { private string id; private string roleid; private string resid;} |

|

1

2

3

4

5

6

7

8

|

/** * 用户-角色 */public class userrole { private string id; private string userid; private string roleid;} |

spring 与 shiro 整合的详细步骤,请参阅我的博客 《 spring 应用中整合 apache shiro 》 。 这里补充一下:需要提前引入 shiro 的依赖,打开mvnrepository.com,搜索 shiro,我们需要前三个依赖,也就是 shiro-core、shiro-web 以及 shiro-spring,以 maven 项目为例,在 pom.xml 中的 <dependencies> 节点下添加如下依赖:

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

|

<dependency> <groupid>org.apache.shiro</groupid> <artifactid>shiro-core</artifactid> <version>1.4.0</version></dependency><dependency> <groupid>org.apache.shiro</groupid> <artifactid>shiro-web</artifactid> <version>1.4.0</version></dependency><dependency> <groupid>org.apache.shiro</groupid> <artifactid>shiro-spring</artifactid> <version>1.4.0</version></dependency> |

在 application-context.xml 中需要这样配置 shirofilter bean:

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

|

<!-- 配置shiro的过滤器工厂类,id- shirofilter要和我们在web.xml中配置的过滤器一致 --><bean id="shirofilter" class="org.apache.shiro.spring.web.shirofilterfactorybean"> <property name="securitymanager" ref="securitymanager"/> <!-- 登录页面 --> <property name="loginurl" value="/login"/> <!-- 登录成功后的页面 --> <property name="successurl" value="/index"/> <!-- 非法访问跳转的页面 --> <property name="unauthorizedurl" value="/403"/> <!-- 权限配置 --> <property name="filterchaindefinitions"> <value> <!-- 无需认证即可访问的静态资源,还可以添加其他 url --> /static/** = anon <!-- 除了上述忽略的资源,其他所有资源都需要认证后才能访问 --> /** = authc </value> </property></bean> |

接下来就需要定义 realm 了,自定义的 realm 集成自 authorizingrealm 类:

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

|

public class myrealm extends authorizingrealm { @autowired private userservice userservice; /** * 验证权限 */ @override protected authorizationinfo dogetauthorizationinfo(principalcollection principalcollection) { string loginname = securityutils.getsubject().getprincipal().tostring(); if (loginname != null) { string userid = securityutils.getsubject().getsession().getattribute("usersessionid").tostring(); // 权限信息对象,用来存放查出的用户的所有的角色及权限 simpleauthorizationinfo info = new simpleauthorizationinfo(); // 用户的角色集合 shirouser shirouser = (shirouser) principalcollection.getprimaryprincipal(); info.setroles(shirouser.getroles()); info.addstringpermissions(shirouser.geturlset()); return info; } return null; } /** * 认证回调函数,登录时调用 */ protected authenticationinfo dogetauthenticationinfo(authenticationtoken token) { string username = (string) token.getprincipal(); user user = new user(); sysuser.setusername(username); try { list<sysuser> users = userservice.findbynames(user); list<string> rolelist= userservice.selectrolenamelistbyuserid(users.get(0).getid()); if (users.size() != 0) { string pwd = users.get(0).getpassword(); // 当验证都通过后,把用户信息放在 session 里 session session = securityutils.getsubject().getsession(); session.setattribute("usersession", users.get(0)); session.setattribute("usersessionid", users.get(0).getid()); session.setattribute("userroles", org.apache.commons.lang.stringutils.join(rolelist,",")); return new simpleauthenticationinfo(username,users.get(0).getpassword()); } else { // 没找到该用户 throw new unknownaccountexception(); } } catch (exception e) { system.out.println(e.getmessage()); } return null; } /** * 更新用户授权信息缓存. */ public void clearcachedauthorizationinfo(principalcollection principals) { super.clearcachedauthorizationinfo(principals); } /** * 更新用户信息缓存. */ public void clearcachedauthenticationinfo(principalcollection principals) { super.clearcachedauthenticationinfo(principals); } /** * 清除用户授权信息缓存. */ public void clearallcachedauthorizationinfo() { getauthorizationcache().clear(); } /** * 清除用户信息缓存. */ public void clearallcachedauthenticationinfo() { getauthenticationcache().clear(); } /** * 清空所有缓存 */ public void clearcache(principalcollection principals) { super.clearcache(principals); } /** * 清空所有认证缓存 */ public void clearallcache() { clearallcachedauthenticationinfo(); clearallcachedauthorizationinfo(); }} |

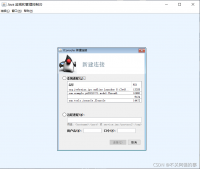

最后定义一个用户登录的控制器,接受用户的登录请求:

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

|

@controllerpublic class usercontroller { /** * 用户登录 */ @postmapping("/login") public string login(@valid user user,bindingresult bindingresult,redirectattributes redirectattributes){ try { if(bindingresult.haserrors()){ return "login"; } //使用权限工具进行认证,登录成功后跳到 shirofilter bean 中定义的 successurl securityutils.getsubject().login(new usernamepasswordtoken(user.getusername(), user.getpassword())); return "redirect:index"; } catch (authenticationexception e) { redirectattributes.addflashattribute("message","用户名或密码错误"); return "redirect:login"; } } /** * 注销登录 */ @getmapping("/logout") public string logout(redirectattributes redirectattributes ){ securityutils.getsubject().logout(); return "redirect:login"; }} |

以上就是本文的全部内容,希望对大家的学习有所帮助,也希望大家多多支持服务器之家。

原文链接:https://juejin.im/post/5abf92b96fb9a028c368ea50