1.前言:

木马的危害,在于它能够远程控制你的电脑。当你成为“肉鸡”的时候,别人(控制端)就可以进入你的电脑,偷看你的文件、盗窃密码、甚至用你的QQ发一些乱七八糟的东西给你的好友……

木马大量出现,在于它有着直接的商业利益。一旦你的网上银行密码被盗,哭都来不及了。

正因为如此,现在木马越繁殖越多,大有“野火烧不尽”之势。木马与病毒相互配合、相得益彰,危害越来越大。

毫不夸张地说:木马就是从网线上走进你家里的小偷强盗。防杀木马,已成为现代电脑用户的必修课。

2.原理:

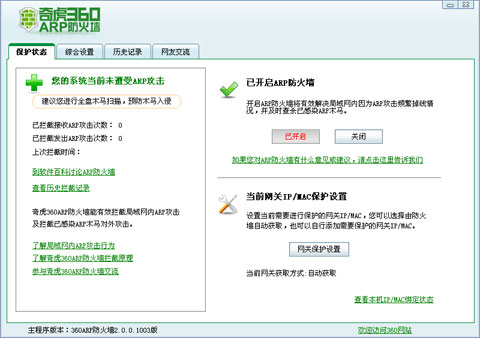

木马危害,虽然手段繁多,但是万变不离其宗,其中必需的步骤是在你的系统里建立管理员用户。本文就是从这一环节入手,阻止木马建立用户。这样,即便你的电脑已经感染了木马病毒,但是由于不能建立用户,木马就不能发挥远程控制的功能。换句话说,就是废了它,让他变成废物。当然,废物明也需要清理,但这已经不在本文的讨论范围之内了。

3.方法:

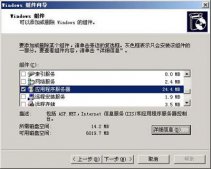

运行 regedt32.exe 打开你的注册表,里面有一个目录树:

打开其中目录 HKEY_LOCAL_MACHINE

再打开其中目录 SAM

再打开其中目录 SAM

再打开其中目录 Domains

再打开其中目录 Account

再打开其中目录 Groups

好了,就是这个 Groups 就是负责建立用户的。删掉它,系统就不能建立用户了。无论木马怎样折腾,都无法建立用户,更谈不上提升为管理员了。这个目录里的文件如果被删除,是没有办法还原的。所以,在这个操作之前,你必须要进行备份,必要的时候,可以还原。

备份方法:右键点击 Groups 选择“导出”,给导出的文件起个名字,保存好,就可以了。

4.说明:

可能你进入注册表的时候,只能看到第一个 SAM 目录,其他的都看不到。别着急,那是因为你权限不够,右键点击相应目录选择“权限”,把你自己(通常是 Administrators )设置为“允许完全控制”就可以了。设置完权限后关了,重进regedt32.exe ,以此类推,一直找到 Groups 目录为止。

5.还原:

很简单,找到你导出的那的文件,直接点击就可以了。

由于删除 Groups 目录之后,你将不能使用控制面板中的“用户帐户”和“本地用户和组”的功能,因此,备份文件很重要。需要使用相应功能的时候,先还原一下,就跟以前一样了。当然,如果你是一个个人用户,一直都是你一个人使用这台计算机,那就无所谓了。

看看吧,对大家很有用处的,呵呵~~~~某些用户经常会很郁闷,自己明明已经删除了木马文件和相应的启动项,可是不知道什么时候它自己又原封不动的回来了,这还不算,更悲惨的是有时候杀掉某个木马后,系统也出了故障:所有应用程序都打不开了。这时候,如果用户对计算机技术的了解仅限于使用杀毒软件,那可只能哭哭啼啼的重装系统了 为什么会这样?难道这种木马还恶意修改了系统核心?其实答案很简单,因为这种木马修改了应用程序(EXE文件)的并联方式。 什么是“并联方式”呢?根据我的老师(网上很有名的,北大青鸟西苑的老于)介绍:在Windows系统里,文件的打开操作是通过注册表内相应键值指定的应用程序来执行的,这个部分位于注册表的“HKEY_CLASSES_ROOT”主键内,当系统收到一个文件名请求时,会以它的后缀名为依据在这里识别文件类型,进而调用相应的程序打开。而应用程序自身也被视为一个文件,它也属于一种文件类型,同样可以用其他方式开启,只不过Windows设置它的调用程序为“"%1" %*”,让系统内核理解为“可执行请求”,它就会为使用这种打开方式的文件创建进程,最终文件就被加载执行了,如果有另外的程序更改了这个键值,Windows就会调用那个指定的文件来开启它。一些木马程序把EXE后缀名对应的exefile类型的“打开方式”改成了“木马程序 "%1" %*”,运行程序时系统就会先为“木马程序”创建进程,把紧跟着的文件名作为参数传递给它执行,于是在我们看来程序被正常启动了。因为木马程序被作为所有EXE文件的调用程序,使得它可以长期驻留内存,每次都能恢复自身文件,所以在一般用户看来,这个木马就做到了“永生不死”。然而一旦木马程序被删除,Windows就会找不到相应的调用程序,于是正常程序就无法执行了,这就是所谓的“所有程序都无法运行”的情况来源,并不是木马更改了系统核心,更没必要因此重装整个系统。 根除这种木马的最简单方法只需要查看EXE文件的打开方式被指向了什么程序,立即停止这个程序的进程,如果它还产生了其他木马文件的话,也一起停止,然后在保持注册表编辑器开启着的情况下(否则你的所有程序都会打不开了)删除掉所有木马文件,把exefile的“打开方式”项KEY_CLASSES_ROOT\exefile\shell\open\command)改回原来的“”%1” %*”即可。 如果删除木马前忘记把并联方式改回来,就会发现程序打不开了,这时候不要着急,如果你是Win9x用户,请使用“外壳替换大法”:重启后按F8进入启动菜单选择MS-DOS模式,把Explorer.exe随便改个名字,再把REGEDIT.EXE改名为Explorer.exe,再次重启后会发现进入Windows只剩下一个注册表编辑器了,赶快把并联方式改回来吧重启后别忘记恢复以前的Explorer.exe。 对于Win2000/XP用户而言,这个操作更简单了,只要在开机时按F8进入启动菜单,选“命令提示符的安全模式”,系统就会自动调用命令提示符界面作为外壳,直接在里面输入REGEDIT即可打开注册表编辑器XP用户甚至不需要重启,直接在“打开方式”里浏览到CMD.EXE就能打开“命令提示符”界面运行注册表编辑器REGEDIT.EXE了。。。。

win2003服务器一招废掉所有木马(防提权)

2020-09-05 18:00服务器知识网 服务器安全

木马的危害,在于它能够远程控制你的电脑。当你成为“肉鸡”的时候,别人(控制端)就可以进入你的电脑,偷看你的文件、盗窃密码、甚至用你的QQ发一些乱七八糟的东西给你的好友

延伸 · 阅读

- 2022-07-27IDEA一键部署SpringBoot项目到服务器的教程图解

- 2022-07-27Linux下搭建HTTP服务器完成图片显示功能

- 2022-07-27iSCSI服务器CHAP双向认证配置及创建步骤

- 2022-07-24详解Linux服务器状态、性能相关命令

- 2022-07-22跨境电商服务器用什么宽带?跨境电商服务器宽

- 2022-07-21python 服务器批处理得到PSSM矩阵的问题

- 服务器安全

Web渗透漏洞靶场收集

初学的时候玩靶场会很有意思,可以练习各种思路和技巧,用来检测扫描器的效果也是很好的选择。今天,我们来数数那些入门Web安全必不可错过的靶场。...

- 服务器安全

Sentry 企业级数据安全解决方案 - Relay 运行模式

Relay 可以在几种主要模式之一下运行,如果您正在配置 Relay server 而不是使用默认设置,那么事先了解这些模式至关重要。...

- 服务器安全

如何使用Domain-Protect保护你的网站抵御子域名接管攻击

Domain-Protect是一款功能强大的子域名安全保护工具,可以帮助广大研究人员更好地保护自己的网站抵御子域名接管攻击。...

- 服务器安全

PHP环境一键安装包PhpStudy爆发高风险后门

近日,阿里云应急响应中心监测到国内知名 PHP环境一键安装包 PhpStudy 遭黑客篡改,其Windows版本自带的php_xmlrpc.dll模块被植入 后门 。攻击者在请求中构造特...

- 服务器安全

网站用了CDN,真实IP还会被黑客找出来吗?

众所周知,当网站或APP使用CDN后,会隐藏源站IP地址,一定程度上增加了黑客攻击的难度。有时候,我们要做渗透测试,也会受到CDN虚假IP的干扰,怎么找到...

- 服务器安全

为什么你的云服务器总被入侵?

云服务器 总被 入侵 很有可能是自身的服务器程序存在漏洞,软件等级较低,被黑客利用而发动攻击。尤其是一些特殊行业,例如金融、医疗、电子商务、...

- 服务器安全

用了HTTPS,没想到还是被监控了!

网站HTTPS化的浪潮很快打来,通过加密这一最简单直接的办法,将浏览器上网过程中传输的数据进行加密保护,上网内容的安全性得到了极大的提升。...

- 服务器安全

什么是僵尸网络攻击?安全专业人员指南

僵尸网络攻击是由远程控制的受恶意软件感染的设备进行的大规模网络攻击。将受感染的设备变成僵尸网络控制器的“僵尸机器人”。...